ąÆ čĆčāą▒čĆąĖą║čā "ąĀąĄčłąĄąĮąĖčÅ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą│ąŠ ą║ą╗ą░čüčüą░" | ąÜ čüą┐ąĖčüą║čā čĆčāą▒čĆąĖą║ | ąÜ čüą┐ąĖčüą║čā ą░ą▓č鹊čĆąŠą▓ | ąÜ čüą┐ąĖčüą║čā ą┐čāą▒ą╗ąĖą║ą░čåąĖą╣

ąÆąĮąĄą┤čĆąĄąĮąĖąĄ čüąĄčĆą▓ąĖčüąŠą▓ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╣ ą╝ąŠą▒ąĖą╗čīąĮąŠčüčéąĖ čéčĆąĄą▒čāąĄčé čüčéčĆčāą║čéčāčĆąĮąŠą│ąŠ ąĖ čüčéčĆą░č鹥ą│ąĖč湥čüą║ąŠą│ąŠ ą┐ąŠą┤čģąŠą┤ą░. ąÆ čüčéą░čéčīąĄ ą▓čŗ čāąĘąĮą░ąĄč鹥 ąŠ č鹊ą╝, ą║ą░ą║ čāčüą┐ąĄčłąĮąŠ ą▓ąĮąĄą┤čĆąĖčéčī čéą░ą║ąŠą╣ čüąĄčĆą▓ąĖčü, ą║ą░ą║ąĖąĄ ą┐ąŠą┤ą▓ąŠą┤ąĮčŗąĄ ą║ą░ą╝ąĮąĖ čüčāčēąĄčüčéą▓čāčÄčé, čĆąĄą║ąŠą╝ąĄąĮą┤ą░čåąĖąĖ ą┐ąŠ ą▓čŗą▒ąŠčĆčā čĆąĄčłąĄąĮąĖčÅ, ą┐ąŠč湥ą╝čā čāą┐čĆą░ą▓ą╗čÅąĄą╝čŗą╣ čüąĄčĆą▓ąĖčü ą▓ąŠčüčéčĆąĄą▒ąŠą▓ą░ąĮ ą▓ čŹč鹊ą╝ ąĮą░ą┐čĆą░ą▓ą╗ąĄąĮąĖąĖ.

Implementation of enterprise mobility requires a structural and strategic approach. How to successfully implement the system, how to avoid common pitfalls, recommendations on choosing EMM system and why managed service is the preferred option for the enterprise mobility implementation. The article coveres all of these questions.

ąĪ ą╝ąŠą╝ąĄąĮčéą░ ą┐ąŠčÅą▓ą╗ąĄąĮąĖčÅ ą┐ąĄčĆą▓ąŠą│ąŠ ą╝ąŠą▒ąĖą╗čīąĮąŠą│ąŠ č鹥ą╗ąĄč乊ąĮą░ ą┐čĆąŠčłą╗ąŠ čāąČąĄ ą▒ąŠą╗ąĄąĄ 30 ą╗ąĄčé. ąŚą░ čŹč鹊 ą▓čĆąĄą╝čÅ ąŠąĮ 菹▓ąŠą╗čÄčåąĖąŠąĮąĖčĆąŠą▓ą░ą╗ ąĖąĘ ą│čĆąŠą╝ąŠąĘą┤ą║ąŠą│ąŠ ą░ą┐ą┐ą░čĆą░čéą░ ą┤ą╗čÅ ą▓čŗą┐ąŠą╗ąĮąĄąĮąĖčÅ ą│ąŠą╗ąŠčüąŠą▓čŗčģ ą▓čŗąĘąŠą▓ąŠą▓ ą▓ ą┐ąŠą╗ąĮąŠčåąĄąĮąĮčŗą╣ ą║ą░čĆą╝ą░ąĮąĮčŗą╣ ą║ąŠą╝ą┐čīčÄč鹥čĆ, ą║ąŠč鹊čĆčŗą╣ čüąŠą┤ąĄčƹȹĖčé ą▓ čüąĄą▒ąĄ čäą░ą║čéąĖč湥čüą║ąĖ ą▓čüčÄ ąĮą░čłčā ąČąĖąĘąĮčī, ą║ą░ą║ ą╗ąĖčćąĮčāčÄ, čéą░ą║ ąĖ čĆą░ą▒ąŠčćčāčÄ. ąŁč鹊 č乊č鹊ą│čĆą░čäąĖąĖ ąĖ ą▓ąĖą┤ąĄąŠ, ąĘą░ą╝ąĄčéą║ąĖ ąĖ čćą░čéčŗ, ą▒ąĖą▒ą╗ąĖąŠč鹥ą║ą░ ąĖ ą╝čāąĘčŗą║ą░ą╗čīąĮą░čÅ ą║ąŠą╗ą╗ąĄą║čåąĖčÅ. ą¤čĆąŠąĖąĘą▓ąŠą┤ąĖč鹥ą╗čīąĮąŠčüčéąĖ čüą╝ą░čĆčéč乊ąĮąŠą▓ ą┤ąŠčüčéą░č鹊čćąĮąŠ ą┤ą╗čÅ ąĘą░ą┐čāčüą║ą░ čüą░ą╝čŗčģ čéčĆąĄą▒ąŠą▓ą░č鹥ą╗čīąĮčŗčģ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ ŌĆō ą▓ąĖą┤ąĄąŠąĖą│čĆ. ąÉ ą▓ čåąĄą╗ąŠą╝ čĆčÅą┤ąĄ ą║ąŠą╝ą┐ąŠąĮąĄąĮč鹊ą▓ čüą╝ą░čĆčéč乊ąĮ ą┤ą░ąČąĄ ą┐čĆąĄą▓ąŠčüčģąŠą┤ąĖčé ą┐ąĄčĆčüąŠąĮą░ą╗čīąĮčŗą╣ ą║ąŠą╝ą┐čīčÄč鹥čĆ, ą┤ą░ąĄčé ąĘąĮą░čćąĖč鹥ą╗čīąĮąŠ ą▒ąŠą╗čīčłąĄ ą▓ąŠąĘą╝ąŠąČąĮąŠčüč鹥ą╣ ą┤ą╗čÅ čĆą░ąĘčĆą░ą▒ąŠčéčćąĖą║ąŠą▓ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ ŌĆō čüąĄąĮčüąŠčĆąĮčŗą╣ 菹║čĆą░ąĮ, ą┤ą░čéčćąĖą║ ą│ąĄąŠą╗ąŠą║ą░čåąĖąĖ, ą░ą║čüąĄą╗ąĄčĆąŠą╝ąĄčéčĆ, čģąŠčĆąŠčłąĖą╣ ąŠą▒čŖąĄą║čéąĖą▓, ą┐ąŠąĘą▓ąŠą╗čÅčÄčēąĖą╣ čüąĮąĖą╝ą░čéčī ą║ą░č湥čüčéą▓ąĄąĮąĮčŗąĄ č乊č鹊- ąĖ ą▓ąĖą┤ąĄąŠą╝ą░č鹥čĆąĖą░ą╗čŗ.

ąÆčüąĄ ą┐ąĄčĆąĄčćąĖčüą╗ąĄąĮąĮčŗąĄ čäą░ą║č鹊čĆčŗ ą┐čĆąĖą▓ąŠą┤čÅčé ą║ č鹊ą╝čā, čćč鹊 ąĮą░ąĘčĆąĄą╗ą░ ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠčüčéčī ą▓ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĖ čüą╝ą░čĆčéč乊ąĮą░ ą▓ ą║ą░č湥čüčéą▓ąĄ ąĖąĮčüčéčĆčāą╝ąĄąĮčéą░ ą┤ą╗čÅ ąĘą░ą┐čāčüą║ą░ ą▒ąĖąĘąĮąĄčü-ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣. ąÜ čŹč鹊ą╝čā ą▓ąŠą┐čĆąŠčüčā ą╝čŗ ą▓ąĄčĆąĮąĄą╝čüčÅ čćčāčéčī ą┐ąŠąĘąČąĄ, ą░ ą┐ąŠą║ą░ čÅ čģąŠč鹥ą╗ ą▒čŗ čĆą░čüčüą╝ąŠčéčĆąĄčéčī ą▓ąŠą┐čĆąŠčü čéą░ą║ąŠą│ąŠ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖčÅ "ąĮąŠą▓ąŠą│ąŠ ą║ąŠą╝ą┐čīčÄč鹥čĆą░" ą┤ą╗čÅ ą▒ąĖąĘąĮąĄčüą░.

ą×ą▒čēąĖą╣ ą┐ąŠą┤čģąŠą┤ ą║ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╣ ą╝ąŠą▒ąĖą╗čīąĮąŠčüčéąĖ ą╝ąŠąČąĮąŠ čĆą░čüčüą╝ąŠčéčĆąĄčéčī čü čéčĆąĄčģ č鹊č湥ą║ ąĘčĆąĄąĮąĖčÅ: ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗čÅ, ąŠčéą┤ąĄą╗ąŠą▓ IT/ąśąæ ąĖ ą▒ąĖąĘąĮąĄčüą░.

ą¤ąŠą╗čīąĘąŠą▓ą░č鹥ą╗čÄ ą┤ą╗čÅ ą┐čĆąŠą┤čāą║čéąĖą▓ąĮąŠą╣ čĆą░ą▒ąŠčéčŗ ąĮąĄąŠą▒čģąŠą┤ąĖą╝čŗ čāą┤ąŠą▒čüčéą▓ąŠ ąĖ ą║ąŠą╝č乊čĆčé. ąŁč鹊 ą▓ąŠąĘą╝ąŠąČąĮąŠčüčéčī čĆą░ą▒ąŠčéčŗ ąŠč鹊ą▓čüčÄą┤čā (ąĖąĘ ą┤ąŠą╝ą░, ą░čŹčĆąŠą┐ąŠčĆčéą░, ą▓ ą╝ąĄčéčĆąŠ ąĖ čé.ą┤.), čüąŠč湥čéą░čéčī ą╗ąĖčćąĮčŗąĄ ą┐čĆąĖą╗ąŠąČąĄąĮąĖčÅ ąĖ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗąĄ, ą┐čĆąŠčüč鹊čéą░ ą▓ ąĮą░čüčéčĆąŠą╣ą║ąĄ ąĖ ą┐čĆąĖą▓čŗčćąĮčŗą╣ ąĖąĮč鹥čĆč乥ą╣čü čĆą░ą▒ąŠčéčŗ čü ą┐čĆąĖą╗ąŠąČąĄąĮąĖčÅą╝ąĖ ąĖ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗą╝ąĖ IT-čüąĄčĆą▓ąĖčüą░ą╝ąĖ.

ąöą╗čÅ IT/ąśąæ ą┐ąĄčĆčüąŠąĮą░ą╗čīąĮčŗą╣ čüą╝ą░čĆčéč乊ąĮ čÅą▓ą╗čÅąĄčéčüčÅ ąŠą│čĆąŠą╝ąĮčŗą╝ ąĖčüč鹊čćąĮąĖą║ąŠą╝ ą┐čĆąŠą▒ą╗ąĄą╝ ąĖ ąĮąĄčüąĄčé ą▓ čüąĄą▒ąĄ ą▒ąŠą╗čīčłąĖąĄ čĆąĖčüą║ąĖ, čüą▓čÅąĘą░ąĮąĮčŗąĄ čü ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéčīčÄ. ążą░ą║čéąĖč湥čüą║ąĖ čŹč鹊 ąĮąĄą║ąŠąĮčéčĆąŠą╗ąĖčĆčāąĄą╝ąŠąĄ čāčüčéčĆąŠą╣čüčéą▓ąŠ ą▓ąĮčāčéčĆąĖ ąĘą░čēąĖčēąĄąĮąĮąŠą│ąŠ ą┐ąĄčĆąĖą╝ąĄčéčĆą░. ąóą░ą║ąŠą╣ ą▓ą░čĆąĖą░ąĮčé ąĮąĄą┐čĆąĖąĄą╝ą╗ąĄą╝ ŌĆō ą▓čüąĄ čāčüčéčĆąŠą╣čüčéą▓ą░ ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠ ą║ąŠąĮčéčĆąŠą╗ąĖčĆąŠą▓ą░čéčī ą▓ č鹊ą╣ ąĖą╗ąĖ ąĖąĮąŠą╣ čüč鹥ą┐ąĄąĮąĖ. ąśąĮą░č湥 ą▓ąĄą╗ąĖą║ čĆąĖčüą║ čāč鹥čćą║ąĖ ą║ąŠąĮčäąĖą┤ąĄąĮčåąĖą░ą╗čīąĮąŠą╣ ąĖąĮč乊čĆą╝ą░čåąĖąĖ, ąŠčüčéą░ąĮąŠą▓ą║ąĖ ą▒ąĖąĘąĮąĄčü-ą┐čĆąŠčåąĄčüčüąŠą▓ ą▓ čĆąĄąĘčāą╗čīčéą░č鹥 ą▓ąĖčĆčāčüąĮąŠą│ąŠ ąĘą░čĆą░ąČąĄąĮąĖčÅ ąĖą╗ąĖ čåąĄą╗ąĄąĮą░ą┐čĆą░ą▓ą╗ąĄąĮąĮąŠą╣ ą░čéą░ą║ąĖ. ąóą░ą║ąČąĄ ąĮą░ čĆčŗąĮą║ąĄ ą┐čĆąĄą┤čüčéą░ą▓ą╗ąĄąĮąŠ ą▒ąŠą╗čīčłąŠąĄ ą╝ąĮąŠą│ąŠąŠą▒čĆą░ąĘąĖąĄ ą╝ąŠą┤ąĄą╗ąĄą╣ čüą╝ą░čĆčéč乊ąĮąŠą▓ ąĖ ą▓ąĄčĆčüąĖą╣ ą×ąĪ, ą┤ą╗čÅ čüčéą░ą▒ąĖą╗čīąĮąŠą╣ čĆą░ą▒ąŠčéčŗ ą▒ąĖąĘąĮąĄčü-ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ čéčĆąĄą▒čāąĄčéčüčÅ ąŠą▒ąĄčüą┐ąĄčćąĖčéčī ą┐ąŠą┤ą┤ąĄčƹȹ║čā ą▓čüąĄą│ąŠ čŹč鹊ą│ąŠ ą┐ą░čĆą║ą░, čćč鹊 čéą░ą║ąČąĄ čÅą▓ą╗čÅąĄčéčüčÅ ąĮąĄčéčĆąĖą▓ąĖą░ą╗čīąĮąŠą╣ ąĖ čĆąĄčüčāčĆčüąŠąĄą╝ą║ąŠą╣ ąĘą░ą┤ą░č湥ą╣ ą┤ą╗čÅ IT-ą┐ąŠą┤čĆą░ąĘą┤ąĄą╗ąĄąĮąĖčÅ.

ąĪ č鹊čćą║ąĖ ąĘčĆąĄąĮąĖčÅ ą▒ąĖąĘąĮąĄčüą░, ą┐čĆąĖą╝ąĄąĮąĄąĮąĖąĄ ą┐ąĄčĆčüąŠąĮą░ą╗čīąĮčŗčģ čāčüčéčĆąŠą╣čüčéą▓ ą┐čĆąĖą▓ąŠą┤ąĖčé ą║ čüąŠą║čĆą░čēąĄąĮąĖčÄ ąĘą░čéčĆą░čé ąĮą░ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖčÄ čĆą░ą▒ąŠč湥ą│ąŠ ą╝ąĄčüčéą░ ąĖ čāą▓ąĄą╗ąĖč湥ąĮąĖčÄ ą┤ąŠčģąŠą┤ą░, čüą▓čÅąĘą░ąĮąĮąŠą│ąŠ čü ą┐ąŠą▓čŗčłąĄąĮąĖąĄą╝ ą┐čĆąŠąĖąĘą▓ąŠą┤ąĖč鹥ą╗čīąĮąŠčüčéąĖ čĆą░ą▒ąŠčéčŗ čüąŠčéčĆčāą┤ąĮąĖą║ąŠą▓ (ą╝ąŠčéąĖą▓ą░čåąĖčÅ ąĖ čäą░ą║čéąĖč湥čüą║ąŠąĄ čāą▓ąĄą╗ąĖč湥ąĮąĖąĄ ą┐čĆąŠą┤ąŠą╗ąČąĖč鹥ą╗čīąĮąŠčüčéąĖ čĆą░ą▒ąŠč湥ą│ąŠ ą┤ąĮčÅ).

ą×č湥ą▓ąĖą┤ąĮąŠ, čćč鹊 ą┤ą╗čÅ čāčüą┐ąĄčłąĮąŠą│ąŠ ą▓ąĮąĄą┤čĆąĄąĮąĖčÅ čüąĄčĆą▓ąĖčüąŠą▓ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╣ ą╝ąŠą▒ąĖą╗čīąĮąŠčüčéąĖ čéčĆąĄą▒čāąĄčéčüčÅ ąĮą░ą╣čéąĖ ą▒ą░ą╗ą░ąĮčü ą╝ąĄąČą┤čā ą▓čüąĄą╝ąĖ ą┐čĆąĄą┤čüčéą░ą▓ą╗ąĄąĮąĮčŗą╝ąĖ ą▓čŗčłąĄ ąĖąĮč鹥čĆąĄčüą░ą╝ąĖ. ąś ą┤ąŠčüčéąĖčćčī čŹč鹊ą│ąŠ ą▒ą░ą╗ą░ąĮčüą░ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé čüčĆą░ą▓ąĮąĖč鹥ą╗čīąĮąŠ ąĮąŠą▓čŗą╣ ą▓ąĖą┤ IT-čüąĖčüč鹥ą╝ ŌĆō Enterprise Mobility Management-čüąĖčüč鹥ą╝čŗ (EMM) ąĖ 菹║ąŠčüąĖčüč鹥ą╝ą░ čüą╝ąĄąČąĮčŗčģ ą┐čĆąŠą┤čāą║č鹊ą▓ ąĖ č鹥čģąĮąŠą╗ąŠą│ąĖą╣.

EMM-čüąĖčüč鹥ą╝ą░ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé IT-ą░ą┤ą╝ąĖąĮąĖčüčéčĆą░č鹊čĆčā ą║ąŠąĮčéčĆąŠą╗ąĖčĆąŠą▓ą░čéčī čĆą░ą▒ąŠčéčā čü ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗą╝ąĖ ą┤ą░ąĮąĮčŗą╝ąĖ ąĮą░ ą┐ąĄčĆčüąŠąĮą░ą╗čīąĮčŗčģ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ čāčüčéčĆąŠą╣čüčéą▓ą░čģ. ążą░ą║čéąĖč湥čüą║ąĖ ąĮą░ čüą╝ą░čĆčéč乊ąĮąĄ čüąŠąĘą┤ą░ąĄčéčüčÅ ą▒ąĄąĘąŠą┐ą░čüąĮą░čÅ ąŠą▒ą╗ą░čüčéčī (ąĖą╗ąĖ ą║ąŠąĮč鹥ą╣ąĮąĄčĆ), ą▓čüčÅ čĆą░ą▒ąŠčéą░ ą║ąŠč鹊čĆąŠą╣ ą║ąŠąĮčéčĆąŠą╗ąĖčĆčāąĄčéčüčÅ IT-ą░ą┤ą╝ąĖąĮąĖčüčéčĆą░č鹊čĆąŠą╝. ąöą░ąĮąĮčŗąĄ ą▓ąĮčāčéčĆąĖ ą║ąŠąĮč鹥ą╣ąĮąĄčĆą░ ąĘą░čēąĖčēąĄąĮčŗ ąŠčé čāč鹥čćą║ąĖ ą║ą░ą║ ą┐čĆąĖ čģčĆą░ąĮąĄąĮąĖąĖ ąĮą░ čüą░ą╝ąŠą╝ čāčüčéčĆąŠą╣čüčéą▓ąĄ (Data at Rest), čéą░ą║ ąĖ ą┐čĆąĖ ą┐ąĄčĆąĄą┤ą░č湥 ąĖčģ ą┐ąŠ ą║ą░ąĮą░ą╗ą░ą╝ čüą▓čÅąĘąĖ (Data in Motion). ąÆ ą┐ąĄčĆą▓ąŠą╝ čüą╗čāčćą░ąĄ ąĖčüą┐ąŠą╗čīąĘčāąĄčéčüčÅ čłąĖčäčĆąŠą▓ą░ąĮąĖąĄ ą┤ą░ąĮąĮčŗčģ, ą┤ą▓čāčģčäą░ą║č鹊čĆąĮą░čÅ ą░čāč鹥ąĮčéąĖčäąĖą║ą░čåąĖčÅ, DLP-ą╝ąĄčģą░ąĮąĖąĘą╝čŗ. ąÆąŠ ą▓č鹊čĆąŠą╝ ŌĆō čłąĖčäčĆąŠą▓ą░ąĮąĖąĄ ą┐čĆąĖ ą┐ąĄčĆąĄą┤ą░č湥 ą┤ą░ąĮąĮčŗčģ č湥čĆąĄąĘ ąśąĮč鹥čĆąĮąĄčé ąĖ ą╝ąĄčģą░ąĮąĖąĘą╝čŗ ą╝ąĄąČčüąĄč鹥ą▓ąŠą│ąŠ 菹║čĆą░ąĮąĖčĆąŠą▓ą░ąĮąĖčÅ ą┐čĆąĖ ą┤ąŠčüčéčāą┐ąĄ ąĖąĘ ąśąĮč鹥čĆąĮąĄčéą░ ą║ ą▓ąĮčāčéčĆąĄąĮąĮąĖą╝ IT-čüąĄčĆą▓ąĖčüą░ą╝ ą║ąŠą╝ą┐ą░ąĮąĖąĖ. ąĪąĖčüč鹥ą╝ą░ čéą░ą║ąČąĄ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ąŠą┐čĆąĄą┤ąĄą╗ąĖčéčī čüčéą░čéčāčü ą×ąĪ ąĮą░ čāčüčéčĆąŠą╣čüčéą▓ąĄ, č鹊 ąĄčüčéčī ą▒čŗą╗ą░ ą╗ąĖ ąŠąĮą░ ą▓ąĘą╗ąŠą╝ą░ąĮą░ (Jailbreak ąĖą╗ąĖ ą┐ąŠą╗čāč湥ąĮąĖąĄ ą┐čĆą░ą▓ Root).

ąÆ čüą╗čāčćą░ąĄ ą║ąŠą╝ą┐čĆąŠą╝ąĄčéą░čåąĖąĖ čāčüčéčĆąŠą╣čüčéą▓ą░ ąĖą╗ąĖ ą┐ąĄčĆąĄčģąŠą┤ą░ čüąŠčéčĆčāą┤ąĮąĖą║ą░ ą▓ ą┤čĆčāą│čāčÄ ą║ąŠą╝ą┐ą░ąĮąĖčÄ IT-ą░ą┤ą╝ąĖąĮąĖčüčéčĆą░č鹊čĆ ąĖą╝ąĄąĄčé ą▓ąŠąĘą╝ąŠąČąĮąŠčüčéčī čāą┤ą░ą╗ąĄąĮąĖčÅ ą▓čüąĄčģ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗčģ ą┤ą░ąĮąĮčŗčģ ąĮą░ čüą╝ą░čĆčéč乊ąĮąĄ.

ąÆ čåąĄą╗ąŠą╝ ąĮą░ą╗ąĖčćąĖąĄ ąŠą┐ąĖčüą░ąĮąĮčŗčģ ą▓čŗčłąĄ ą╝ąĄčģą░ąĮąĖąĘą╝ąŠą▓ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ą│ąŠą▓ąŠčĆąĖčéčī ąŠą▒ ąŠą▒čēąĄą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ čĆąĄčłąĄąĮąĖčÅ ąĖ ąĘąĮą░čćąĖč鹥ą╗čīąĮąŠą╝ čüąĮąĖąČąĄąĮąĖąĖ čĆąĖčüą║ąŠą▓ čāč鹥čćą║ąĖ ą║ąŠąĮčäąĖą┤ąĄąĮčåąĖą░ą╗čīąĮąŠą╣ ąĖąĮč乊čĆą╝ą░čåąĖąĖ ą┐čĆąĖ ą▓ąĮąĄą┤čĆąĄąĮąĖąĖ čüąĄčĆą▓ąĖčüąŠą▓ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╣ ą╝ąŠą▒ąĖą╗čīąĮąŠčüčéąĖ. ą×ą┤ąĮą░ą║ąŠ čüčāčēąĄčüčéą▓čāąĄčé ąĄčēąĄ ąĮąĄčüą║ąŠą╗čīą║ąŠ ą╝ąŠą╝ąĄąĮč鹊ą▓, ą║ąŠč鹊čĆčŗąĄ ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠ čāčćąĖčéčŗą▓ą░čéčī ą┐čĆąĖ ą▓ąĮąĄą┤čĆąĄąĮąĖąĖ.

ą×č湥ą▓ąĖą┤ąĮčŗą╣ čéčĆąĄąĮą┤ ą┐ąŠčüą╗ąĄą┤ąĮąĖčģ ąĮąĄčüą║ąŠą╗čīą║ąĖčģ ą╗ąĄčé ŌĆō čĆąŠčüčé čćąĖčüą╗ą░ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą¤ą× ą┤ą╗čÅ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ ą┐ą╗ą░čéč乊čĆą╝. ą¤ąŠ ąŠčéč湥čéą░ą╝ ą┐čĆąŠąĖąĘą▓ąŠą┤ąĖč鹥ą╗ąĄą╣ ą░ąĮčéąĖą▓ąĖčĆčāčüąĮčŗčģ čüčĆąĄą┤čüčéą▓, ąĘą░ ą┐ąŠčüą╗ąĄą┤ąĮąĖąĄ ąĮąĄčüą║ąŠą╗čīą║ąŠ ą╗ąĄčé čüąŠčéąĮąĖ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ čāą┤ą░ą╗čÅčÄčéčüčÅ ąĖąĘ ą┐čāą▒ą╗ąĖčćąĮčŗčģ ą╝ą░ą│ą░ąĘąĖąĮąŠą▓ (Google Play ąĖ Apple AppStore) ąĖąĘ-ąĘą░ ą┐čĆąŠą▒ą╗ąĄą╝ čü ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéčīčÄ. ąöą╗čÅ iOS-čāčüčéčĆąŠą╣čüčéą▓ ąŠčüąĮąŠą▓ąĮčŗąĄ ą┐čĆąŠą▒ą╗ąĄą╝čŗ čüą▓čÅąĘą░ąĮčŗ čüąŠ čüą╗ąĖčłą║ąŠą╝ ą░ą│čĆąĄčüčüąĖą▓ąĮąŠą╣ čĆąĄą║ą╗ą░ą╝ąŠą╣, ą┤ą╗čÅ Google Play ŌĆō čŹč鹊 ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠąĄ ą¤ą×. ą×ą▒ą░ ą┐čĆąŠąĖąĘą▓ąŠą┤ąĖč鹥ą╗čÅ ąŠč湥ąĮčī ą▒čŗčüčéčĆąŠ čĆąĄą░ą│ąĖčĆčāčÄčé ąĮą░ ą┐ąŠą┤ąŠą▒ąĮčŗąĄ ąĖąĮčåąĖą┤ąĄąĮčéčŗ ąĖ čāą┤ą░ą╗čÅčÄčé čéą░ą║ąĖąĄ ą┐čĆąĖą╗ąŠąČąĄąĮąĖčÅ ąĖąĘ ą┐čāą▒ą╗ąĖčćąĮąŠą│ąŠ ą║ą░čéą░ą╗ąŠą│ą░.

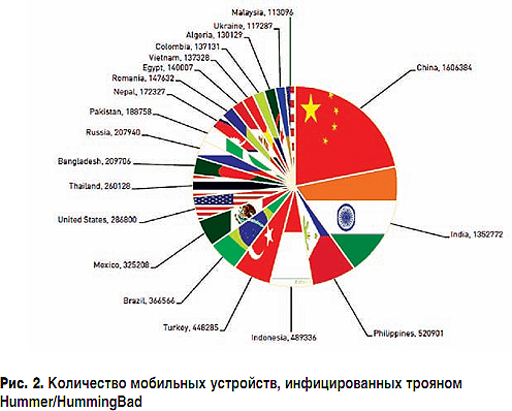

ą×ą┤ąĮąĖą╝ ąĖąĘ ą┐čĆąĖą╝ąĄčĆąŠą▓ čéčĆąŠčÅąĮą░ ą┤ą╗čÅ čüą╝ą░čĆčéč乊ąĮą░ čÅą▓ą╗čÅąĄčéčüčÅ Hummer, ąĖą╗ąĖ HummingBad. ą¤ąŠ ąĖąĮč乊čĆą╝ą░čåąĖąĖ ą┐čĆąŠąĖąĘą▓ąŠą┤ąĖč鹥ą╗ąĄą╣ čĆąĄčłąĄąĮąĖą╣ ąĘą░čēąĖčéčŗ ą╝ąŠą▒ąĖą╗čīąĮčŗčģ čāčüčéčĆąŠą╣čüčéą▓, ą║ąŠą╗ąĖč湥čüčéą▓ąŠ ąĖąĮčüčéą░ą╗ą╗čÅčåąĖą╣ ąĮą░ ą║ąŠąĮąĄčå ą┐ąĄčĆą▓ąŠą╣ ą┐ąŠą╗ąŠą▓ąĖąĮčŗ 2016 ą│. ą┤ąŠčüčéąĖą│ą╗ąŠ 10 ą╝ą╗ąĮ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╣. ą¤čĆąĖą╗ąŠąČąĄąĮąĖąĄ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ą░ą╝ ą┐ąŠą╗čāčćąĖčéčī ą┤ąŠčüčéčāą┐ ą║ čäą░ą╣ą╗ąŠą▓ąŠą╣ čüąĖčüč鹥ą╝ąĄ ąĖ čüąĖčüč鹥ą╝ąĮčŗą╝ ą▓čŗąĘąŠą▓ą░ą╝, čéčĆą░ąĮčüą╗ąĖčĆąŠą▓ą░čéčī čĆąĄą║ą╗ą░ą╝čā, ąŠą▒čŖąĄą┤ąĖąĮčÅčéčī ąĖąĮčäąĖčåąĖčĆąŠą▓ą░ąĮąĮčŗąĄ čüą╝ą░čĆčéč乊ąĮčŗ ą▓ ą▒ąŠčé-čüąĄčéąĖ ąĖ ąĖąĮčüčéą░ą╗ą╗ąĖčĆąŠą▓ą░čéčī ą┤čĆčāą│ąĖąĄ ą┐čĆąĖą╗ąŠąČąĄąĮąĖčÅ ąĮą░ čüą╝ą░čĆčéč乊ąĮ.

ąöčĆčāą│ąĖą╝ ąĖąĮč鹥čĆąĄčüąĮčŗą╝ ą┐čĆąĖą╝ąĄčĆąŠą╝ čÅą▓ą╗čÅąĄčéčüčÅ ąĖą│čĆą░ Pokemon Go. ąśą│čĆą░ ąŠčäąĖčåąĖą░ą╗čīąĮąŠ ąĮąĄą┤ąŠčüčéčāą┐ąĮą░ ą▓ ąĀąŠčüčüąĖąĖ, ąĮąŠ ąŠą│čĆąŠą╝ąĮąŠąĄ ą║ąŠą╗ąĖč湥čüčéą▓ąŠ Web-čĆąĄčüčāčĆčüąŠą▓ ą▓ ąśąĮč鹥čĆąĮąĄč鹥 ą┐čĆąĄą┤ą╗ą░ą│ą░ąĄčé čāčüčéą░ąĮąŠą▓ąĖčéčī čŹč鹊 ą┐čĆąĖą╗ąŠąČąĄąĮąĖąĄ ą▓čĆčāčćąĮčāčÄ. ą¤ąŠ čäą░ą║čéčā ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĖ čāčüčéą░ąĮą░ą▓ą╗ąĖą▓ą░čÄčé čéčĆąŠčÅąĮ, ą║ąŠč鹊čĆčŗą╣ ą┐ąŠą╗čāčćą░ąĄčé čāą┤ą░ą╗ąĄąĮąĮčŗą╣ ą┤ąŠčüčéčāą┐ ą║ ą╝ąĖą║čĆąŠč乊ąĮčā, ą▓ąĖą┤ąĄąŠą║ą░ą╝ąĄčĆąĄ ąĖ ą┤ą░ąĮąĮčŗą╝, ą║ąŠč鹊čĆčŗąĄ čģčĆą░ąĮčÅčéčüčÅ ąĖ ąŠą▒čĆą░ą▒ą░čéčŗą▓ą░čÄčéčüčÅ ąĮą░ čüą╝ą░čĆčéč乊ąĮąĄ ą┤ą╗čÅ ą┤ą░ą╗čīąĮąĄą╣čłąĄą╣ ą┐ąĄčĆąĄą┤ą░čćąĖ ą▓čüąĄą╣ čŹč鹊ą╣ ąĖąĮč乊čĆą╝ą░čåąĖąĖ ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ą░ą╝.

EMM-čüąĖčüč鹥ą╝čŗ ą▓ ąŠą┤ąĖąĮąŠčćą║čā ąĮąĄ čüą┐ąŠčüąŠą▒ąĮčŗ ą┐čĆąĄą┤ąŠčéą▓čĆą░čéąĖčéčī ą┐ąŠą┤ąŠą▒ąĮčāčÄ čāč鹥čćą║čā ąĖąĮč乊čĆą╝ą░čåąĖąĖ, čéą░ą║ ą║ą░ą║ ą║ąŠąĮčéčĆąŠą╗ąĖčĆčāčÄčé č鹊ą╗čīą║ąŠ ą┤ą░ąĮąĮčŗąĄ ą▓ąĮčāčéčĆąĖ ą║ąŠąĮč鹥ą╣ąĮąĄčĆą░. ą¤ąŠčŹč鹊ą╝čā ą▓ą░ąČąĮąŠą╣ čüąŠčüčéą░ą▓ą╗čÅčÄčēąĄą╣ ą║ąŠąĮčåąĄą┐čåąĖąĖ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╣ ą╝ąŠą▒ąĖą╗čīąĮąŠčüčéąĖ čÅą▓ą╗čÅčÄčéčüčÅ Mobile Threat Prevention-čüąĖčüč鹥ą╝čŗ (MTP). MTP ą░ąĮą░ą╗ąĖąĘąĖčĆčāčÄčé čāčüčéą░ąĮą░ą▓ą╗ąĖą▓ą░ąĄą╝čŗąĄ ą┐čĆąĖą╗ąŠąČąĄąĮąĖčÅ ąĮą░ ą┐čĆąĄą┤ą╝ąĄčé ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą╣ ą░ą║čéąĖą▓ąĮąŠčüčéąĖ. ąÆ čćą░čüčéąĮąŠčüčéąĖ, ąĄčüą╗ąĖ ą║ą░ą╗čīą║čāą╗čÅč鹊čĆ ąĘą░ą┐čĆą░čłąĖą▓ą░ąĄčé ą┤ąŠčüčéčāą┐ ą║ ą░ą┤čĆąĄčüąĮąŠą╣ ą║ąĮąĖą│ąĄ ąĖą╗ąĖ č乊č鹊ą║ą░ą╝ąĄčĆąĄ, č鹊 čŹč鹊, čüą║ąŠčĆąĄąĄ ą▓čüąĄą│ąŠ, čéčĆąŠčÅąĮ. ąśąĮč乊čĆą╝ą░čåąĖčÅ ąŠą▒ čŹč鹊ą╝ ą┐ąĄčĆąĄą┤ą░ąĄčéčüčÅ ą▓ EMM-čüąĖčüč鹥ą╝čā čü ą▓ąŠąĘą╝ąŠąČąĮąŠčüčéčīčÄ ą┤ą░ą╗čīąĮąĄą╣čłąĄą╣ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą║ąĖ ąĖąĮčüčéą░ą╗ą╗čÅčåąĖąĖ ą┐čĆąĖą╗ąŠąČąĄąĮąĖčÅ ąĖą╗ąĖ ąŠą│čĆą░ąĮąĖč湥ąĮąĖčÅ ą┤ąŠčüčéčāą┐ą░ čüą╝ą░čĆčéč乊ąĮą░ ą║ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗą╝ čĆąĄčüčāčĆčüą░ą╝.

ąĢčēąĄ ąŠą┤ąĮąĖą╝ ą║ą░ąĮą░ą╗ąŠą╝ čāč鹥čćą║ąĖ ąĖąĮč乊čĆą╝ą░čåąĖąĖ ą╝ąŠą│čāčé ą▒čŗčéčī ąĮąĄąĘą░čēąĖčēąĄąĮąĮčŗąĄ ąĘą▓ąŠąĮą║ąĖ ąĖ čćą░čéčŗ. ąŚą░čćą░čüčéčāčÄ ą┤ą╗čÅ ą║ąŠą╝ą╝čāąĮąĖą║ą░čåąĖąĖ ą╝ąĄąČą┤čā čüąŠčéčĆčāą┤ąĮąĖą║ą░ą╝ąĖ ąĖčüą┐ąŠą╗čīąĘčāčÄčéčüčÅ SMS, ą┐čāą▒ą╗ąĖčćąĮčŗąĄ ą╝ąĄčüčüąĄąĮą┤ąČąĄčĆčŗ ąĖ ą┤čĆčāą│ąĖąĄ ąĮąĄą║ąŠąĮčéčĆąŠą╗ąĖčĆčāąĄą╝čŗąĄ čüčĆąĄą┤čüčéą▓ą░ ą║ąŠą╝ą╝čāąĮąĖą║ą░čåąĖąĖ. ą£ąĖąĮąĖą╝ąĖąĘąĖčĆąŠą▓ą░čéčī čŹčéąĖ čĆąĖčüą║ąĖ ą┐ąŠą╝ąŠą│čāčé čüąŠą▒čüčéą▓ąĄąĮąĮčŗąĄ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗąĄ ą╝ąĄčüčüąĄąĮą┤ąČąĄčĆčŗ čü čäčāąĮą║čåąĖčÅą╝ąĖ čłąĖčäčĆąŠą▓ą░ąĮąĖčÅ ąĘą▓ąŠąĮą║ąŠą▓/čćą░č鹊ą▓. EMM-čüąĖčüč鹥ą╝ą░, ą▓ čüą▓ąŠčÄ ąŠč湥čĆąĄą┤čī, ą┐ąŠąĘą▓ąŠą╗ąĖčé čåąĄąĮčéčĆą░ą╗ąĖąĘąŠą▓ą░ąĮąĮąŠ čāčüčéą░ąĮąŠą▓ąĖčéčī ąĖ ąĮą░čüčéčĆąŠąĖčéčī čŹč鹊 ą┐čĆąĖą╗ąŠąČąĄąĮąĖąĄ ą┤ą╗čÅ ą║ąŠą╝č乊čĆčéąĮąŠą╣ čĆą░ą▒ąŠčéčŗ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╣.

ąóąŠ ąĄčüčéčī EMM-čüąĖčüč鹥ą╝ą░ čÅą▓ą╗čÅąĄčéčüčÅ ąĮąĄąŠą▒čģąŠą┤ąĖą╝čŗą╝, ąĮąŠ ąĮąĄą┤ąŠčüčéą░č鹊čćąĮčŗą╝ čāčüą╗ąŠą▓ąĖąĄą╝ ą┤ą╗čÅ čāčüą┐ąĄčłąĮąŠą│ąŠ ą▓ąĮąĄą┤čĆąĄąĮąĖčÅ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╣ ą╝ąŠą▒ąĖą╗čīąĮąŠčüčéąĖ ą▓ čĆą░ą╝ą║ą░čģ ą▓ą░čłąĄą╣ ą║ąŠą╝ą┐ą░ąĮąĖąĖ ŌĆō ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠ čüąŠąĘą┤ą░čéčī čåąĄą╗čāčÄ čŹą║ąŠčüąĖčüč鹥ą╝čā ą┤ą╗čÅ ą┤ąĄą╣čüčéą▓ąĖč鹥ą╗čīąĮąŠ ą║ąŠą╝ą┐ą╗ąĄą║čüąĮąŠą│ąŠ čĆąĄčłąĄąĮąĖčÅ.

ąØą░ čĆčŗąĮą║ąĄ ą┐čĆąĄą┤čüčéą░ą▓ą╗ąĄąĮąŠ ąŠą│čĆąŠą╝ąĮąŠąĄ ą║ąŠą╗ąĖč湥čüčéą▓ąŠ ą┐čĆąŠąĖąĘą▓ąŠą┤ąĖč鹥ą╗ąĄą╣ EMM-čüąĖčüč鹥ą╝. ąÜąŠą╝ą┐ą░ąĮąĖčÅą╝ ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠ ą▓čŗą▒čĆą░čéčī č鹊 čĆąĄčłąĄąĮąĖąĄ, ą║ąŠč鹊čĆąŠąĄ ąŠą▒ąĄčüą┐ąĄčćąĖčé čüčéą░ą▒ąĖą╗čīąĮąŠąĄ čĆą░ąĘą▓ąĖčéąĖąĄ ąĮą░ ą▒ą╗ąĖąČą░ą╣čłąĖąĄ 5ŌĆō 10 ą╗ąĄčé. ą¤ąŠ ąĮą░čłąĄą╝čā ąŠą┐čŗčéčā, ą║ąŠą╝ą┐ą░ąĮąĖąĖ čćą░čüč鹊 čüčéą░ą╗ą║ąĖą▓ą░čÄčéčüčÅ čü ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠčüčéčīčÄ ą╝ąĖą│čĆą░čåąĖąĖ ąĮą░ ąĮąŠą▓čāčÄ EMM-čüąĖčüč鹥ą╝čā ą▓ čüą▓čÅąĘąĖ čü č鹥čģąĮąĖč湥čüą║ąĖą╝ąĖ ąŠą│čĆą░ąĮąĖč湥ąĮąĖčÅą╝ąĖ čāąČąĄ ą▓ąĮąĄą┤čĆąĄąĮąĮąŠą│ąŠ čĆąĄčłąĄąĮąĖčÅ, ą┐ąŠčŹč鹊ą╝čā ą║ ą▓čŗą▒ąŠčĆčā ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠ ą┐ąŠą┤čģąŠą┤ąĖčéčī čéčēą░č鹥ą╗čīąĮąŠ ąĖ čāčćąĖčéčŗą▓ą░čéčī čĆą░ąĘą▓ąĖčéąĖąĄ ą▓ą░čłąĖčģ IT-čüąĄčĆą▓ąĖčüąŠą▓.

ąØą░ ą╝ąŠą╣ ą▓ąĘą│ą╗čÅą┤, ąŠčüąĮąŠą▓ąĮčŗą╝ąĖ ą║čĆąĖč鹥čĆąĖčÅą╝ąĖ ą┤ą╗čÅ ą▓čŗą▒ąŠčĆą░ čÅą▓ą╗čÅčÄčéčüčÅ:ąÆč鹊čĆčŗą╝ ą▓ą░ąČąĮčŗą╝ ą▓ąŠą┐čĆąŠčüąŠą╝ ą┐čĆąĖ ą▓ąĮąĄą┤čĆąĄąĮąĖąĖ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╣ ą╝ąŠą▒ąĖą╗čīąĮąŠčüčéąĖ čÅą▓ą╗čÅąĄčéčüčÅ ą▓čŗą▒ąŠčĆ ą╝ąĄąČą┤čā čüąŠą▒čüčéą▓ąĄąĮąĮąŠą╣ ąĖąĮčüčéą░ą╗ą╗čÅčåąĖąĄą╣ ąĖ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ čāą┐čĆą░ą▓ą╗čÅąĄą╝ąŠą│ąŠ/ąŠą▒ą╗ą░čćąĮąŠą│ąŠ čüąĄčĆą▓ąĖčüą░ ą┐čĆąŠą▓ą░ą╣ą┤ąĄčĆą░.

EMM ŌĆō čŹč鹊 ąĮąŠą▓ą░čÅ IT-čüąĖčüč鹥ą╝ą░, ą┐ąŠčŹč鹊ą╝čā, ą║ą░ą║ ąĖ ą▓ ą╗čÄą▒ąŠą╝ ą┐čĆąŠąĄą║č鹥, ą▓ąŠąĘąĮąĖą║ą░ąĄčé ą▓ąŠą┐čĆąŠčü ąĄąĄ čāčüą┐ąĄčłąĮąŠą│ąŠ ą▓ąĮąĄą┤čĆąĄąĮąĖčÅ, ą┤ą╗čÅ ą║ąŠč鹊čĆąŠą│ąŠ čéčĆąĄą▒čāčÄčéčüčÅ ą░ą┐ą┐ą░čĆą░čéąĮčŗąĄ čĆąĄčüčāčĆčüčŗ, ą║ą▓ą░ą╗ąĖčäąĖčåąĖčĆąŠą▓ą░ąĮąĮčŗąĄ čüą┐ąĄčåąĖą░ą╗ąĖčüčéčŗ ą┤ą╗čÅ ąŠą▒čüą╗čāąČąĖą▓ą░ąĮąĖčÅ, ąĖąĮč鹥ą│čĆą░čåąĖąĖ ąĖ ą┐ąŠą┤ą┤ąĄčƹȹ║ąĖ. ąĪ č鹊čćą║ąĖ ąĘčĆąĄąĮąĖčÅ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą┐ą╗ą░čéč乊čĆą╝čā ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠ ą┐ąĄčĆąĖąŠą┤ąĖč湥čüą║ąĖ ąŠą▒ąĮąŠą▓ą╗čÅčéčī, ąĮąĄ č鹥čĆčÅčÅ ą┐čĆąĖ čŹč鹊ą╝ čüąŠą▓ą╝ąĄčüčéąĖą╝ąŠčüčéčī čüąŠ ą▓čüąĄą╝ ą╝ąĮąŠą│ąŠąŠą▒čĆą░ąĘąĖąĄą╝ čüą╝ą░čĆčéč乊ąĮąŠą▓ ąĖ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣.

ąŻ ą║ą░ąČą┤ąŠą╣ ą║ąŠą╝ą┐ą░ąĮąĖąĖ čüą▓ąŠą╣ ą┐ąŠą┤čģąŠą┤ ąĖ čüą▓ąŠąĖ ąŠčüąŠą▒ąĄąĮąĮąŠčüčéąĖ, ą║ąŠč鹊čĆčŗąĄ ąĘą░ą▓ąĖčüčÅčé ąŠčé IT-čłčéą░čéą░ ąĖ ą▒čÄą┤ąČąĄčéą░. ąÆčŗą▒ąŠčĆ ą▓čüąĄą│ą┤ą░ ąŠčüčéą░ąĄčéčüčÅ ąĘą░ ą║ąŠą╝ą┐ą░ąĮąĖąĄą╣, ąŠą┤ąĮą░ą║ąŠ čāą┐čĆą░ą▓ą╗čÅąĄą╝čŗą╣ čüąĄčĆą▓ąĖčü ą▓ ą▒ąŠą╗čīčłąĖąĮčüčéą▓ąĄ čüą╗čāčćą░ąĄą▓ ą▓čŗą│ą╗čÅą┤ąĖčé ą┐čĆąĖą▓ą╗ąĄą║ą░č鹥ą╗čīąĮąĄąĄ čü č鹊čćą║ąĖ ąĘčĆąĄąĮąĖčÅ čŹą║ąŠąĮąŠą╝ąĖč湥čüą║ąŠą╣ čŹčäč乥ą║čéąĖą▓ąĮąŠčüčéąĖ.

ąÆ čĆą░ą╝ą║ą░čģ čāą┐čĆą░ą▓ą╗čÅąĄą╝ąŠą│ąŠ čüąĄčĆą▓ąĖčüą░ ą║ąŠą╝ą┐ą░ąĮąĖčÅ ą┐ąŠą╗čāčćą░ąĄčé ąĮą░ą▒ąŠčĆ ą│ąŠč鹊ą▓čŗčģ ąĖąĮčüčéčĆčāą╝ąĄąĮč鹊ą▓ ą┤ą╗čÅ ąŠą┐ąĄčĆą░čéąĖą▓ąĮąŠą│ąŠ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ čüą▓ąŠąĖą╝ąĖ ą╝ąŠą▒ąĖą╗čīąĮčŗą╝ąĖ čāčüčéčĆąŠą╣čüčéą▓ą░ą╝ąĖ, ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗čÅą╝ąĖ, ą┐čĆąĖą╗ąŠąČąĄąĮąĖčÅą╝ąĖ ąĖ ą┐ąŠą╗ąĖčéąĖą║ą░ą╝ąĖ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. ąÉ ą▓čüąĄ ąĘą░ą┤ą░čćąĖ, čüą▓čÅąĘą░ąĮąĮčŗąĄ čü ąŠčéą║ą░ąĘąŠčāčüč鹊ą╣čćąĖą▓ąŠčüčéčīčÄ, ąŠą▒ąĮąŠą▓ą╗ąĄąĮąĖąĄą╝ ą┐ą╗ą░čéč乊čĆą╝čŗ ąĖ č鹥čüčéąĖčĆąŠą▓ą░ąĮąĖąĄą╝ ąĮąŠą▓čŗčģ ą▓ąĄčĆčüąĖą╣ ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠą│ąŠ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÅ, ą┐ąŠą┤ą┤ąĄčƹȹ║ąŠą╣ ąĖ ą▓ąĘą░ąĖą╝ąŠą┤ąĄą╣čüčéą▓ąĖąĄą╝ čü ą▓ąĄąĮą┤ąŠčĆą░ą╝ąĖ, čĆąĄčłą░čÄčéčüčÅ ą┐čĆąŠą▓ą░ą╣ą┤ąĄčĆąŠą╝.

ąØąĄą╗čīąĘčÅ ąĘą░ą▒čŗą▓ą░čéčī, čćč鹊 č鹥čģąĮąŠą╗ąŠą│ąĖč湥čüą║ąĖą╣ ą┐čĆąŠčåąĄčüčü ą▓ąĮąĄą┤čĆąĄąĮąĖčÅ ąĮąŠą▓ąŠą╣ IT-čüąĖčüč鹥ą╝čŗ ąĘą░ąĮąĖą╝ą░ąĄčé ąŠą┐čĆąĄą┤ąĄą╗ąĄąĮąĮčŗą╣ čüčĆąŠą║, čüą▓čÅąĘą░ąĮąĮčŗą╣ čü ą┐čĆąŠąĄą║čéąĖčĆąŠą▓ą░ąĮąĖąĄą╝, ą┐čāčüą║ąŠąĮą░ą╗ą░ą┤ą║ąŠą╣ ąĖ ą▓ą▓ąŠą┤ąŠą╝ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ čüąĖčüč鹥ą╝čŗ ą▓ 菹║čüą┐ą╗čāą░čéą░čåąĖčÄ. ąŻą┐čĆą░ą▓ą╗čÅąĄą╝čŗą╣ čüąĄčĆą▓ąĖčü ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ąĘąĮą░čćąĖč鹥ą╗čīąĮąŠ čüąŠą║čĆą░čéąĖčéčī ą▓čĆąĄą╝čÅ ą▓ąĮąĄą┤čĆąĄąĮąĖčÅ ą▒ąĄąĘ ą┐ąŠč鹥čĆąĖ ą║ą░č湥čüčéą▓ą░.

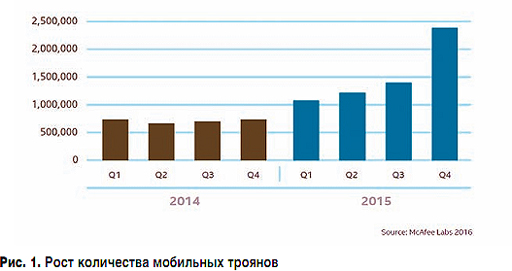

ą¤čĆąĖ ą▓ąĮąĄą┤čĆąĄąĮąĖąĖ čüąĄčĆą▓ąĖčüąŠą▓ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╣ ą╝ąŠą▒ąĖą╗čīąĮąŠčüčéąĖ ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠ čāčćąĖčéčŗą▓ą░čéčī čĆąĖčüą║ąĖ, čüą▓čÅąĘą░ąĮąĮčŗąĄ čü ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéčīčÄ.

ąĪčāčēąĄčüčéą▓čāčÄčēąĖąĄ ą┐čĆąŠą│čĆą░ą╝ą╝ąĮčŗąĄ ą┐čĆąŠą┤čāą║čéčŗ ąĖ č鹥čģąĮąŠą╗ąŠą│ąĖąĖ ą┐ąŠąĘą▓ąŠą╗čÅčÄčé ąĘąĮą░čćąĖč鹥ą╗čīąĮąŠ čüąĮąĖąĘąĖčéčī čŹčéąĖ čĆąĖčüą║ąĖ. ą×čüąĮąŠą▓ąĮčŗą╝ čĆąĄčłąĄąĮąĖąĄ čÅą▓ą╗čÅąĄčéčüčÅ EMM-čüąĖčüč鹥ą╝ą░. ą×ą┤ąĮą░ą║ąŠ ąŠą┤ąĮąŠą╣ EMM-čüąĖčüč鹥ą╝čŗ ąĮąĄą┤ąŠčüčéą░č鹊čćąĮąŠ, ą┐ąŠčŹč鹊ą╝čā ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠ ą┤ąŠą┐ąŠą╗ąĮąĖčéčī ąĄąĄ ą┤čĆčāą│ąĖą╝ąĖ ą┐čĆąŠą┤čāą║čéą░ą╝ąĖ ąĖ č鹥čüąĮąŠ ąĖąĮč鹥ą│čĆąĖčĆąŠą▓ą░čéčī čü čüčāčēąĄčüčéą▓čāčÄčēąĄą╣ IT-ąĖąĮčäčĆą░čüčéčĆčāą║čéčāčĆąŠą╣. ąÆ čŹč鹊ą╝ ąĘą░ą║ą╗čÄčćą░ąĄčéčüčÅ ą║ąŠą╝ą┐ą╗ąĄą║čüąĮčŗą╣ ą┐ąŠą┤čģąŠą┤ ą║ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÄ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╣ ą╝ąŠą▒ąĖą╗čīąĮąŠčüčéčīčÄ.

ąÆą░ąČąĮąŠ ą▓čŗą▒čĆą░čéčī EMM-čĆąĄčłąĄąĮąĖąĄ, ą║ąŠč鹊čĆąŠąĄ ąŠą▒ąĄčüą┐ąĄčćąĖčé čĆąŠčüčé ąĖ čĆą░ąĘą▓ąĖčéąĖąĄ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗčģ IT-čüąĄčĆą▓ąĖčüąŠą▓ ą▓ ąĮą░ą┐čĆą░ą▓ą╗ąĄąĮąĖąĖ ą╝ąŠą▒ąĖą╗čīąĮąŠčüčéąĖ ąĮą░ ą▒ą╗ąĖąČą░ą╣čłąĖąĄ 5ŌĆō10 ą╗ąĄčé.

ą×ą▒ą╗ą░čćąĮą░čÅ ą╝ąŠą┤ąĄą╗čī čĆą░ąĘą▓ąĄčĆčéčŗą▓ą░ąĮąĖčÅ čĆąĄčłąĄąĮąĖčÅ ą┐ąŠąĘą▓ąŠą╗ąĖčé ąĘąĮą░čćąĖč鹥ą╗čīąĮąŠ čüąŠą║čĆą░čéąĖčéčī čüčĆąŠą║ąĖ ą▓ąĮąĄą┤čĆąĄąĮąĖčÅ, ą┐ąĄčĆąĄą▓ąĄčüčéąĖ ą║ą░ą┐ąĖčéą░ą╗čīąĮčŗąĄ ąĘą░čéčĆą░čéčŗ ą▓ ąŠą┐ąĄčĆą░čåąĖąŠąĮąĮčŗąĄ ąĖ ą┐čĆąĄą┤ąŠčüčéą░ą▓ąĖčéčī ą║ą░č湥čüčéą▓ąĄąĮąĮčŗą╣ čüąĄčĆą▓ąĖčü ą┤ą╗čÅ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╣.

ąøąĖč鹥čĆą░čéčāčĆą░

ą×ą┐čāą▒ą╗ąĖą║ąŠą▓ą░ąĮąŠ: ą¢čāčĆąĮą░ą╗ "ąóąĄčģąĮąŠą╗ąŠą│ąĖąĖ ąĖ čüčĆąĄą┤čüčéą▓ą░ čüą▓čÅąĘąĖ" #4, 2016

ą¤ąŠčüąĄčēąĄąĮąĖą╣: 3723

ąĪčéą░čéčīąĖ ą┐ąŠ č鹥ą╝ąĄ

ąÉą▓č鹊čĆ

| |||

ąÆ čĆčāą▒čĆąĖą║čā "ąĀąĄčłąĄąĮąĖčÅ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą│ąŠ ą║ą╗ą░čüčüą░" | ąÜ čüą┐ąĖčüą║čā čĆčāą▒čĆąĖą║ | ąÜ čüą┐ąĖčüą║čā ą░ą▓č鹊čĆąŠą▓ | ąÜ čüą┐ąĖčüą║čā ą┐čāą▒ą╗ąĖą║ą░čåąĖą╣